Se analiza ahora la sentencia del Tribunal Supremo (Sala Primera) de 25 de marzo de 2026, relativa a un seguro de responsabilidad civil de administradores y directivos (seguro D&O), concertado entre Comsa Emte S.L. y QBE Insurance (Europe) Limited, sucursal en España. (STS 1398/2026 – ECLI:ES:TS:2026:1398)

La resolución aborda -en un contexto D&O de grupo- dos cuestiones de especial relevancia dogmática y práctica: la delimitación del concepto de tercero perjudicado legitimado para el ejercicio de la acción directa del artículo 76 LCS, y la aplicación imperativa de los intereses moratorios del artículo 20 LCS en supuestos de mora del asegurador.

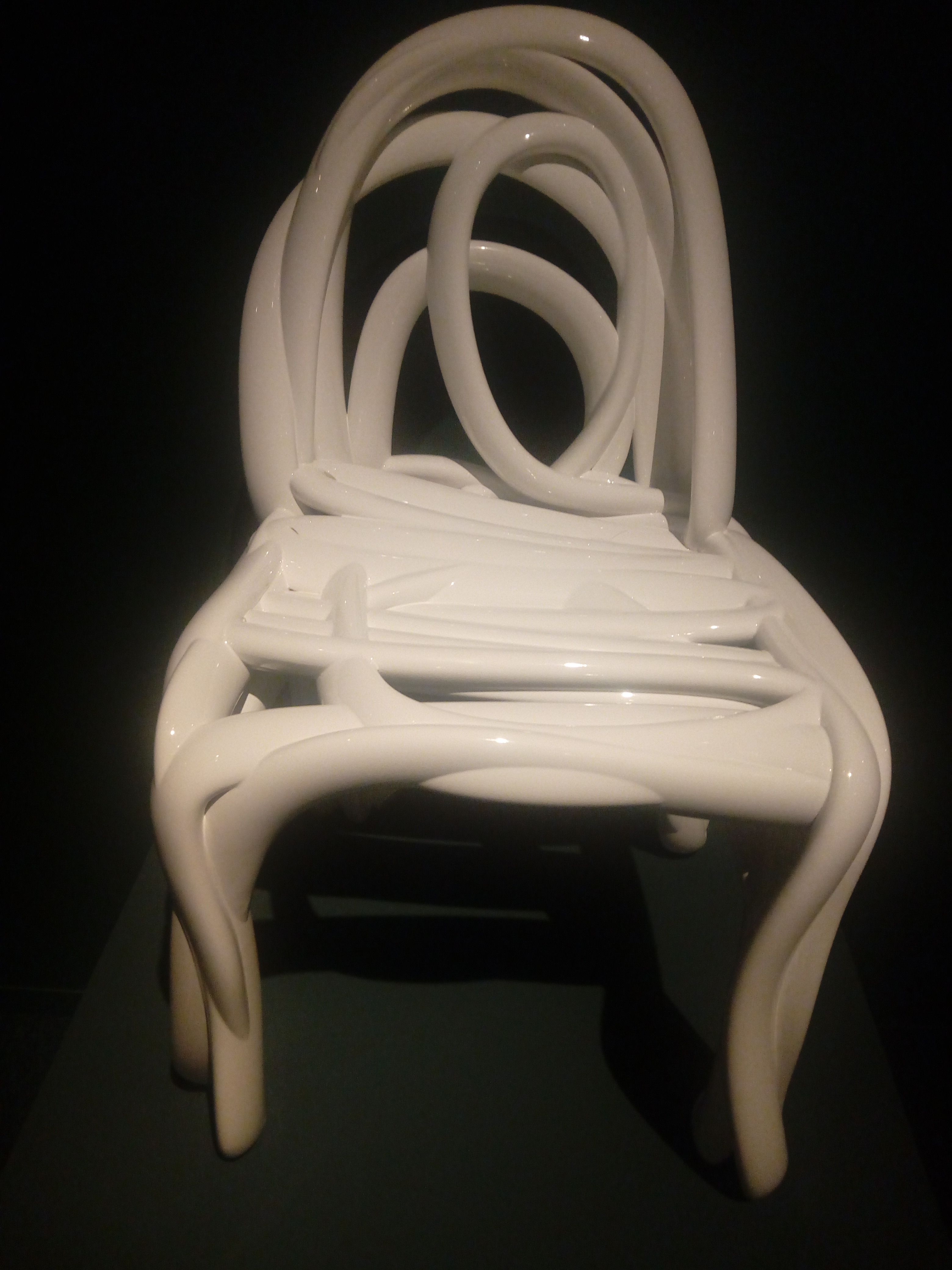

Camminare sopra le mura pisane

Antecedentes

Comsa Emte S.L., sociedad dominante de un grupo empresarial del sector de infraestructuras con más de 150 sociedades en 25 países, suscribió en 2012 una póliza de responsabilidad civil de administradores y directivos con QBE, calificada como seguro de grandes riesgos, con un límite de indemnización de 12.000.000 euros y cobertura mundial.

Entre las filiales de la tomadora estaba Comsa S.A.U., a su vez, titular del 99% del capital de la sociedad chilena Comsa de Chile S.A. El gerente general de esta última, el Sr. Luis María, habría desarrollado una gestión defectuosa que dio lugar a obras deficitarias y a estados financieros sobrevalorados. Las irregularidades detectadas por las auditorías pusieron de manifiesto una sobrevaloración de beneficios por importe de 23.552.503 euros, lo que obligó a la mercantil Comsa SAU y a su matriz (y tomadora del seguro Comsa Emte SL) a hacer frente a la ejecución de avales y a nuevas financiaciones

El 1 de junio de 2012, Comsa Emte comunicó el siniestro a QBE. Ésta lo rechazó (entendiendo que se trataba de hechos conocidos antes de la suscripción)

Posteriormente, en 2015, Comsa, SAU, demandó a la aseguradora, QBE. Junto con la indemnización de cobertura de la responsabilidad del gerente que consumiría el límite máximo asegurada en la póliza, se pedían los intereses legales desde la primera reclamación extrajudicial. También exigía reembolso de gastos de defensa en los que Comsa S.A.U. haya incurrido.

El Juzgado de Primera Instancia n.º 9 de Barcelona desestimó la demanda al considerar que Comsa carecía de legitimación activa para ejercer la acción directa, al no ser un tercero ajeno al contrato de seguro, sino que era una sociedad dominada por la sociedad tomadora.

La Audiencia Provincial de Barcelona (Sección 1.ª), en sentencia 86/2021, revocó parcialmente el fallo y condenó a QBE a indemnizar a Comsa con 12.000.000 euros más intereses legales desde la demanda, aunque rechazó la cobertura de gastos de defensa. Frente a dicha resolución se interpusieron sendos recursos de casación por QBE y Comsa SAU.

Cuestiones principales en disputa

La controversia jurídica se articula en torno a varios problemas

- En primer lugar, se discute si Comsa SAU, sociedad filial de la tomadora y , a su vez, socio de control de Comsa de Chile, cuyo gerente general era el asegurado al que se reclama responsabilidad, puede considerarse tercero perjudicado y goza de legitimación a efectos de la acción directa del artículo 76 LCS frente a la aseguradora

- También, si el daño causado por la mala gestión puede considerarse daño directo en el patrimonio de la demandante, a los efectos de su legitimación para interponer acción individual del art. 241 LSC

- Además, se plantea si el órgano judicial debe aplicar de oficio el régimen de intereses moratorios del artículo 20 LCS, incluso cuando la demanda solo haya solicitado genéricamente “intereses legales”, y cuál es el dies a quo del cómputo de tales intereses.

Sobre la acción directa y la acción individual de responsabilidad

El Tribunal parte de la noción legal de seguro de responsabilidad civil del artículo 73 LCS, apuntando a la posibilidad de que el tomador o una de sus filiales pueda ser sujetos perjudicados por la conducta del asegurado. Sobre esta base, la Sala analiza la póliza de D&O contratada: destaca que el contrato no contiene definición de “tercero perjudicado” ni cláusulas de exclusión respecto de determinados sujetos, pese a que ello es frecuente en la práctica del D&O.

La argumentación de QBE se centraba en negar la ajenidad de Comsa SAU, dada su posición de filial dominada por la tomadora y, a su vez, socio de control de Comsa de Chile. Además, incocaba la doctrina sobre el daño directo del socio en el marco de la acción individual de responsabilidad.

El Tribunal confirma el criterio de la Audiencia Provincial señalando que, en ausencia de una delimitación contractual que excluya concretamente al tomador y sus filiales, no resulta procedente negar la condición de tercero perjudicado de Comsa SAU. También afirma que los daños derivados de la mala gestión del asegurado (ejecución de avales y aportaciones de capital) se producen de forma directa sobre el patrimonio de Comsa SAU.

Resulta relevante que la Sala subraye la firmeza de los pronunciamientos de instancia relativos a la conducta antijurídica imputable al administrador, al carácter directo del daño y al nexo causal, al haber sido inadmitidos los motivos de casación de QBE que cuestionaban esos extremos. Asimismo, el Tribunal distingue expresamente los precedentes jurisprudenciales alegados por la aseguradora, señalando que se referían a supuestos con cláusulas de exclusión específicas o a daños meramente reflejos sufridos por socios minoritarios, que no se correspondían con la estructura del caso enjuiciado. Con todo, a este respecto y a falta de más datos, no queda clara la coherencia con alguna sentencia anterior como la comentada aqui y aqui

Sobre los intereses del artículo 20 LCS

La Sala recuerda la función sancionadora y estimuladora del artículo 20 LCS, que impone un recargo de intereses al asegurador que incurre en mora, salvo que acredite causa justificada o no imputable. El Tribunal insiste en el carácter imperativo de la norma, particularmente de su apartado 4, que obliga al órgano judicial a imponer de oficio la indemnización por mora, aun cuando no haya sido solicitada expresamente en los términos del precepto.

La sentencia cita una línea jurisprudencial consolidada, incluyendo resoluciones recientes (por ejemplo, la STS 1396/2025, de 8 de octubre), en las que se afirma que el interés del artículo 20 LCS ha de aplicarse de oficio cuando en la demanda se reclaman “intereses legales” sin mayor especificación. Frente al razonamiento de la Audiencia Provincial —que había rechazado la aplicación del artículo 20 LCS por considerar vinculante la concreta petición de la parte actora—, el Tribunal advierte que el interés de mora del asegurador es también “legal” y que su imposición no genera incongruencia ultra petita.

En cuanto al dies a quo, el Tribunal estima también el segundo motivo de Comsa y acude al apartado 6 del artículo 20 LCS, que fija como regla general la fecha del siniestro y, subsidiariamente, la fecha de su comunicación a cargo tomador, asegurado o beneficiario. La Sala reitera su doctrina según la cual el conocimiento del siniestro por la aseguradora a través de la comunicación del asegurado o del tomador surte los mismos efectos que la comunicación del perjudicado, de modo que no puede excusarse la mora por la mera ausencia de reclamación directa del tercero. En el caso concreto, se toma como fecha inicial el 1 de junio de 2012, en que Comsa Emte comunicó el siniestro a QBE.

Ratio decidendi y fallo

- La legitimación activa de Comsa para ejercitar la acción directa del artículo 76 LCS se funda en la ausencia de una delimitación contractual que excluya al socio de control de la categoría de tercero perjudicado y en la existencia de un daño directo, no reflejo, en su patrimonio. El Tribunal privilegia una interpretación funcional del contrato de seguro D&O, atendiendo tanto a la estructura del grupo como a la realidad económica del perjuicio.

- Los daños causados al patrimonio de Comsa SAU son directos y susceptibles de acción individual

- La aplicación de los intereses moratorios del artículo 20 LCS se erige en consecuencia necesaria del carácter imperativo del precepto y de la finalidad sancionadora de la mora del asegurador. La Sala afirma que, solicitados genéricamente “intereses legales”, el órgano judicial debe reconducir la pretensión al régimen especial del artículo 20 LCS cuando concurran sus presupuestos objetivos y subjetivos, y fija el dies a quo en la fecha de comunicación del siniestro por el tomador.

El Tribunal Supremo desestima el recurso de casación de QBE y confirma la condena principal al pago de 12.000.000 euros a favor de Comsa. Asimismo, estima el recurso de casación de Comsa y casa la sentencia de apelación únicamente para declarar que la condena incluye el pago, desde el 1 de junio de 2012, de un interés anual igual al legal del dinero incrementado en un 50% durante los dos primeros años, y, a partir de entonces, un interés mínimo anual del 20%, conforme al artículo 20 LCS.

Valoración crítica

La sentencia profundiza en la construcción del concepto de tercero perjudicado en el ámbito del seguro de responsabilidad civil de administradores y directivos, proyectándolo sobre situaciones intra-grupo en las que el socio de control soporta un daño patrimonial inmediato. Este enfoque refuerza la función protectora de la acción directa y reduce el espacio para exclusiones tácitas o construidas a partir de la sola estructura del grupo, aunque podría generar cierta inseguridad en la redacción de pólizas si las aseguradoras no precisan contractualmente el círculo de terceros excluidos.

En materia de gastos de defensa de Comsa SAU, que ya fueron rechazados desde la sentencia de primera instancia, si bien el documento consultado no es muy explícito, permite deducir que acertadamente no fue adjudicado el reembolso porque no existía en la póliza una cobertura de entidad propiamente dicha (sobre esa cobertura, presente en algunos D&O, ver esta entrada anterior

En materia de intereses de demora, la resolución consolida una línea jurisprudencial estricta con la mora del asegurador, reafirmando el carácter imperativo y la aplicación de oficio del artículo 20 LCS incluso frente a peticiones genéricas de intereses legales. Esta interpretación favorece la tutela del asegurado y del perjudicado, pero obliga a replantear estrategias procesales y de gestión de siniestros por parte de las entidades aseguradoras, que verán incrementado el coste de la mora en litigios complejos de responsabilidad de administradores.